In der Computerzeitschrift c't vom 17.01.2020 wurde der Artikel "Sicher wie die TI-tanic - Hinweise auf mögliche Verwundbarkeiten der Medizin-Telematik" veröffentlicht.

Der Artikel benennt insbesondere drei Sicherheitsmängel:

- Mangelhafter Auslieferungsprozess der Praxisausweise, aufgedeckt durch den Chaos Computer Club (CCC)

- Zertifikatsfehler im Konnektor

- Mangelnde Softwarequalität in Konnektor und Kartenterminal

Die Auslieferungsprozesse wurden kurz nach dem Bericht des CCC geprüft und bewertet. Daraufhin wurde der Auslieferungsprozess gestoppt und Verbesserungsmaßnahmen entwickelt. Ab dem 27.01.2020 werden die Praxisausweise wieder bestell- und lieferbar sein. Die Verbesserungen führen insbesondere dazu, dass keine alternativen Versandadressen mehr angegeben werden können und dass es Rückversicherungen zur Praxisausweisbestellung seitens der KV in die Praxen gibt. Bei Ausweisen, die in der Vergangenheit an alternative Adressen versendet wurden, wird in der Praxis die korrekte Zustellung überprüft.

Der Zertifikatsfehler

Der Spezifikation entsprechend erstellt der Konnektor für die verschlüsselte Verbindung zur Managementoberfläche und zu Elefant ein selbstsigniertes Zertifikat, welches beim erstmaligen Öffnen der Managementschnittstelle im Browser zwangsläufig zu einer Warnmeldung führt. Da sich die Managementoberfläche des Konnektors im internen Netzwerk der Praxis befindet, kann technisch bedingt keine öffentliche Ausgabestelle zur Überprüfung der Zertifikate angefragt werden. Während der Installation der Konnektoren bei Elefant-Kunden wird das Zertifikat des Konnektors immer in Elefant importiert und die Verbindung damit auf dem durch die gematik und dem BSI vorgesehenen Sicherheitsniveau betrieben.

Die Softwarequalität

Die angemahnte mangelnde Softwarequalität des Konnektors und des Kartenterminals basiert auf der Nutzung von öffentlich verfügbaren Fremdbibliotheken in der Programmierung. Diese Bibliotheken stellen Funktionen bereit, die sich als Standard etabliert haben und nicht immer wieder neu programmiert werden müssen. Da diese Bibliotheken öffentlich sind, werden immer neue Funktionen implementiert und auch enthaltene Sicherheitslücken erkannt und behoben. Dies führt zu neuen Versionen dieser Bibliotheken. Im Konnektor und Kartenterminal sind Versionen dieser Fremdbibliotheken enthalten, die nicht den neuesten Versionen entsprechen und deshalb vom oben genannten Artikel als Sicherheitsrisiko eingestuft wurden.

Um eine Zulassung zu erhalten, müssen die Hersteller den Entwicklungsstand ihrer Software irgendwann einfrieren und die Zertifizierungsprozess starten. Schon in dieser Zeit werden neue Versionen der Bibliotheken veröffentlicht. Deshalb wird der Einsatz von Fremdbibliotheken auf ein Minimum beschränkt und diese darüber hinaus kontinuierlich untersucht. Jeder Befund wird im Rahmen einer Analyse bewertet. Auch wenn die Prüfung einer verwendeten Bibliothek zum Bekanntwerden eines Befundes führt, heißt dies nicht zwangsläufig, dass dieser Befund tatsächlich Auswirkungen auf den Konnektor hat beziehungsweise der Konnektor dadurch kompromittiert werden könnte.

Werden Befunde jedoch tatsächlich als kritisch eingestuft, ist ein Updateweg definiert, mit dem eine neue Software für den Konnektor in einem verkürzten Zulassungsverfahren geprüft und zugelassen wird.

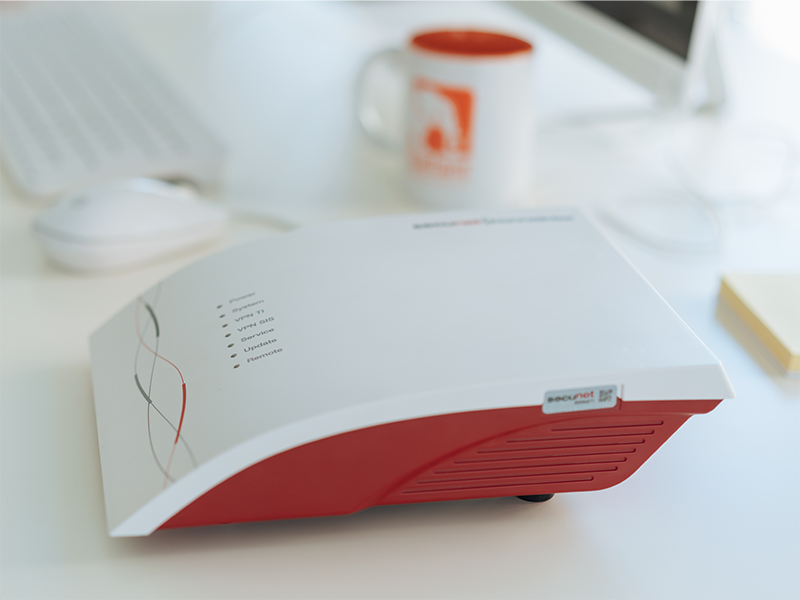

Bei der Zertifizierung eines Konnektors werden insbesondere die Erreichbarkeit, die Berechtigungen und die Aktivierung dieser Bibliotheken kritisch hinterfragt. All diese Fragen musste secunet bei der Zertifizierung beantworten und hat das auch getan.

Unabhängig zur Entwicklungsarbeit von secunet werden verschiedene externe Schritte zur Qualitätssicherung durchgeführt. Dazu gehören Penetrationstest von unabhängigen Experten und eine Prüfung durch eine Prüfstelle im Auftrag des BSI. Diese führt Untersuchungen des Softwarecodes, zusätzliche Penetrations-Tests und eigene Prüfungen durch. Nur nach dem erfolgreichen Durchlaufen dieses Prozesses erhält ein Konnektor überhaupt eine Zulassung.

Reaktionen

Auf den Artikel haben bisher die Telekom und die gematik reagiert. Nach Prüfung der einzelnen Punkte bestätigt die Telekom, dass der untersuchte Konnektor nach wie vor den Spezifikationen der Gematik entspricht und somit zugelassen ist und man sich an Spekulationen grundsätzlich nicht beteiligen möchte. Die Gematik selbst bestätigt, dass keine tatsächlichen Sicherheitslücken abgeleitet werden können. (Quelle: Ärzteblatt vom 17.01.2020).

Zusammenfassung

Jeder Praxisinhaber steht grundsätzlich vor demselben Problem: Die Sicherheit ihrer IT-Systeme kontinuierlich zu bewerten und sofern notwendig zu reagieren. Auf dem Ergebnis der Bewertung aufbauend erfolgt eine Entscheidungsfindung, welches die geeignete Reaktion ist – vom Warten auf ein Software-Update, über vorläufige Nutzung einer anderen Software bis zum Update bis hin zum Abklemmen des Systems vom Internet bis ein Update zur Verfügung steht. Diese Einschätzung wird dem Leistungserbringer im Hintergrund vom Hersteller, der gematik und dem BSI abgenommen.